1、欢迎来到地狱

2、stegas 300

小白一枚,趁着暑假来刷刷题,顺便记录下(。・∀・)ノ

1、欢迎来到地狱

连环套哦。格式CTF{xxxx}。

解题链接: http://ctf5.shiyanbar.com/stega/hell/欢迎来到地狱.zip

这题所涉及内容很丰富, 差点圆寂在这😂,呼~ 下面我就详细记录下这题的解题过程。

点击链接,下载了一个压缩包,打开

一张图片、一个加密文档、和一个压缩包;图片无法打开,拿去winhex分析下,

图片是jpg格式的,jpg图片的文件头是:FFD8FF在winhex里面添加,保存然后就能打开了。 emm…文字看着是没啥信息,图片的详细信息也没啥东西,点击链接:https://pan.baidu.com/s/1i49Jhlj 下载到一段音频

emm…文字看着是没啥信息,图片的详细信息也没啥东西,点击链接:https://pan.baidu.com/s/1i49Jhlj 下载到一段音频

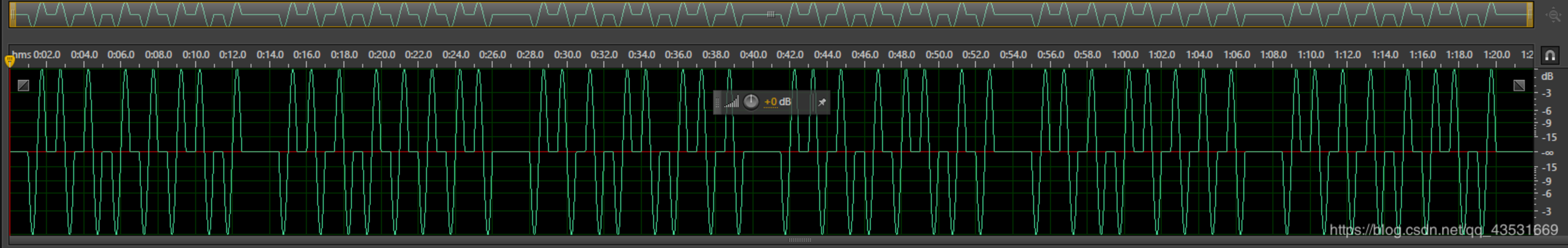

听了一哈,emm…感觉像是是摩斯密码;声音文件可以直接打开,可以根据声音记录下密码,或者使用Audacity查看下

根据这段音谱,长的为- 短的为.

其密文为:-.- . -.-- .-.. . - ..- ... --. --- 解密得:KEYLETUSGO

经过几次尝试,文档密码为:letusgo 打开文档

一只张二哈的图片;根据经验,查看下文档有没有隐藏文字;在文件点击选项→显示→隐藏文字

果然发现了 image steganography (图片隐写术)字样,看来应该是这张图片内部是被写入了关键数据;这里百度了一下才知道要咋做,把这张二哈的图片传入这个工具:→链接

得到密码为:key{you are in finally hell now}

输入:you are in finally hell now打开文本文档和图片 ;

啊啊啊!后来才知道这两个加密文档是同一个key,气死我了,查了我好长时间⊙﹏⊙

查看了下图片详细信息,没啥东西 ,binwalk一波

发现有个压缩包,分离出来后发现是加密的(不知道为啥我用binwalk分离出来的压缩包打不开,又用foremost分离出来的)

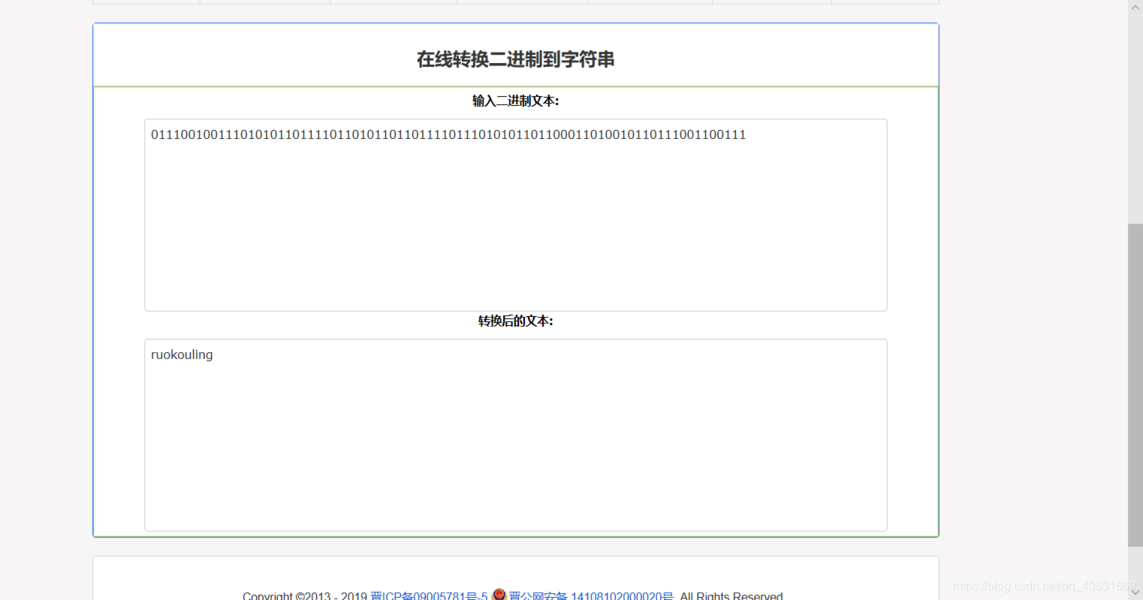

打开又是一个加密文本,很明显,上面那串二进制应该就是线索了。拿去在线二进制转字符串得到:ruokouling(弱口令)工具链接

尝试提交一下密码,发现并不行,那就使用字典破解去吧,(弱口令属于字典的一种)这里我使用的是ARCHPR

很容易的得到口令:Password 打开文档

密文VTJGc2RHVmtYMTlwRG9yWjJoVFArNXcwelNBOWJYaFZlekp5MnVtRlRTcDZQZE42elBLQ01BPT0=

啊,这题真的是神仙啊( ̄_ ̄|||) ;从文本中可以得到这段密文经过了凯撒、base64 、和rabbit加密

根据密文应该先进行base64解密;工具都是在线的,链接就不放了。

解密结果:

U2FsdGVkX19pDorZ2hTP+5w0zSA9bXhVezJy2umFTSp6PdN6zPKCMA==然后rabbit解密:

密文:fxbqrwrvnwmngrjxsrnsrnhx

最后凯撒解密:工具链接

显然第十次解密内容就是flag woshinimendexiaojiejieyo 呼~ 终于结束了(~ ̄▽ ̄)~

2、stegas 300

点击链接下载了一段音频,链接:http://ctf5.shiyanbar.com/stega/siri_audio/siri_audio.zip ;听了下没啥信息,在用Au打开:

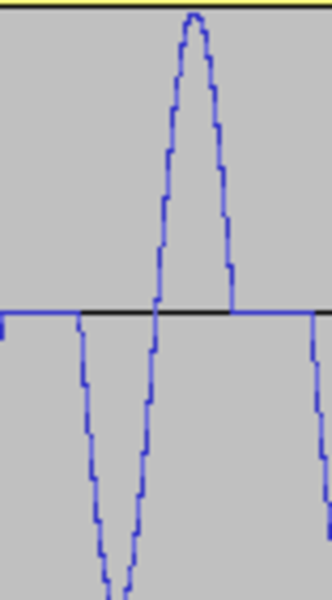

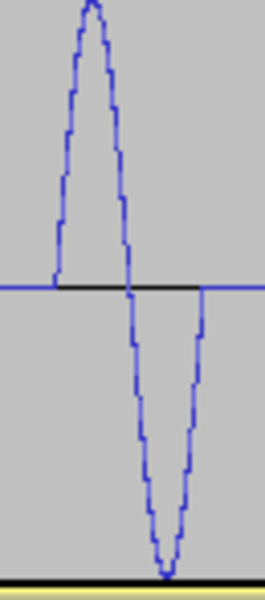

emm…因为是小白,还没做过这种题,翻了翻别人的blog 知道了这是曼彻斯特编码

编码规则

在曼彻斯特编码中,每一位的中间有一跳变,位中间的跳变既作时钟信号,又作数据信号;从高到低跳变表示“0”,从低到高跳变表示“1”。还有一种是差分曼彻斯特编码,每位中间的跳变仅提供时钟定时,而用每位开始时有无跳变表示“0”或“1”,有跳变为“0”,无跳变为“1”。

其中非常值得注意的是,在每一位的”中间”必有一跳变,根据此规则,可以得出曼彻斯特编码波形图的画法。例如:传输二进制信息0,若将0看作一位,我们以0为中心,在两边用虚线界定这一位的范围,然后在这一位的中间画出一个电平由高到低的跳变。后面的每一位以此类推即可画出整个波形图。

我们可以根据这个信息来找出数据即

低开高跳为0

高开低收为

1

于是得出以下数据:

01100010

01100001

01101011

01100100

01101111

01110010先转字符串看看

这里辛亏看了下别人的blog 提交的格式很坑,竟然要把bakdor MD5加密( ̄_ ̄|||) 好吧;flag{e1b64df17443b51e3007fd3d5370dca1}

转载请注明来源,欢迎对文章中的引用来源进行考证,欢迎指出任何有错误或不够清晰的表达。可以在下面评论区评论,也可以邮件至 2058751973@qq.com